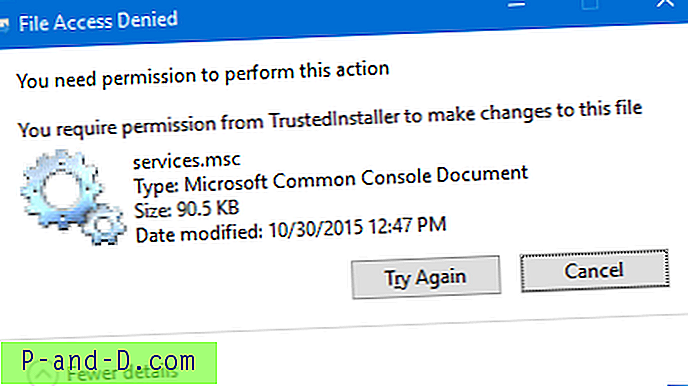

แม้ว่าจะใช้งานโปรแกรมที่ยกระดับ (ผู้ดูแลระบบ) คีย์รีจิสทรีและไฟล์บางอย่างจะไม่สามารถเขียนได้ อาจเป็นเพราะไฟล์นั้นเป็นของ TrustedInstaller และไม่อนุญาตให้มีการเข้าถึงเพื่อเขียนสำหรับผู้ดูแลระบบ ในกรณีดังกล่าวการเรียกใช้โปรแกรมเป็น TrustedInstaller สามารถช่วยแก้ไขรีจิสตรีคีย์ที่ถูกล็อคหรือเคลียร์ไฟล์ที่ไม่สามารถเข้าถึงได้

วิธีการเรียกใช้โปรแกรมเป็น TrustedInstaller

คุณสามารถเปิดโปรแกรมเป็น TrustedInstaller โดยใช้เครื่องมือหรือวิธีการต่าง ๆ ทำตามหนึ่งในเครื่องมือด้านล่างที่เหมาะกับคุณ

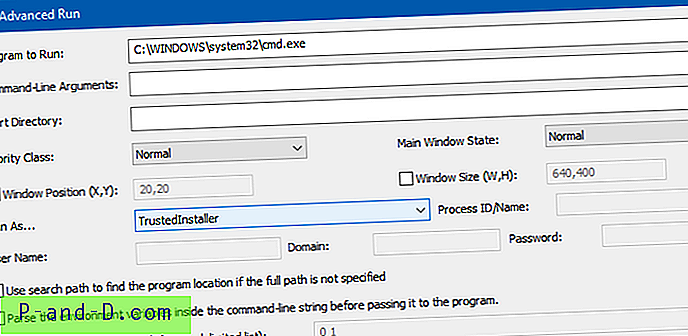

AdvancedRun

AdvancedRun จาก Nirsoft ช่วยให้คุณเรียกใช้โปรแกรมด้วยการตั้งค่าที่แตกต่างกันที่คุณเลือกรวมถึง - ลำดับความสำคัญต่ำหรือสูงไดเรกทอรีเริ่มสถานะหน้าต่างหลัก (ย่อเล็กสุด / ขยาย) เรียกใช้โปรแกรมด้วยผู้ใช้หรือสิทธิ์ที่แตกต่างกัน ตัวแปรสภาพแวดล้อม คุณยังสามารถบันทึกการตั้งค่าที่ต้องการลงในไฟล์กำหนดค่าแล้วเรียกใช้โปรแกรมโดยอัตโนมัติจากบรรทัดคำสั่งด้วยการตั้งค่าที่ต้องการ

เมื่อใช้การเรียกใช้ขั้นสูงคุณจะสามารถเปิดโปรแกรมภายใต้ SYSTEM, TrustedInstaller หรือบริบทผู้ใช้อื่น

คุณยังสามารถใช้ไวยากรณ์บรรทัดคำสั่ง AdvancedRun ต่อไปนี้เพื่อเรียกใช้โปรแกรมเป็น TrustedInstaller

AdvancedRun.exe / EXEFilename "c: \ windows \ system32 \ cmd.exe" / RunAs 8 / Run

ข้างต้นเปิดตัวพร้อมรับคำสั่งเป็น TrustedInstaller

ในตัวอย่างข้างต้นค่า '8' ของพารามิเตอร์ / RunAs ตั้งค่าโหมด Run As เป็น TrustedInstaller ในการเรียกใช้โปรแกรมในฐานะผู้ใช้ SYSTEM ให้ส่งค่า '4' หากคุณไม่ทราบว่าค่าที่เหมาะสมในการใช้จากบรรทัดคำสั่งคืออะไรให้เลือกตัวเลือกที่ต้องการจากส่วนต่อประสานผู้ใช้บันทึกไปยังไฟล์ config จากนั้นตรวจสอบค่าที่เก็บไว้ในไฟล์ config (.cfg)

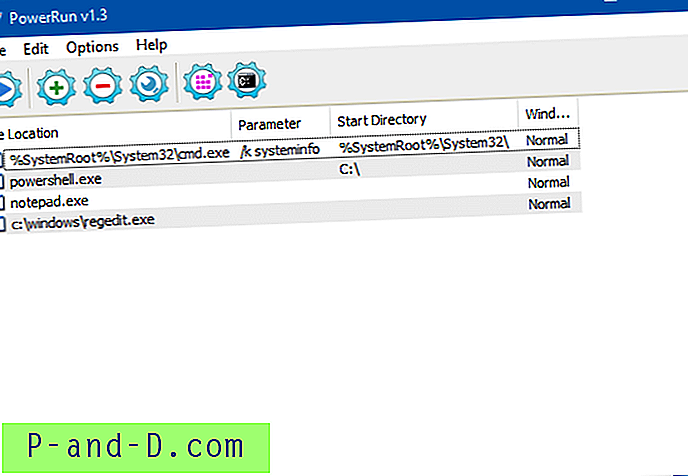

PowerRun

PowerRun เป็นยูทิลิตี้ฟรีแวร์ที่สามารถเปิดโปรแกรมภายใต้สิทธิ์ของ TrustedInstaller หากคุณมีคีย์รีจิสทรีที่ถูกล็อคหรือไฟล์ที่ TrustedInstaller เป็นเจ้าของและไม่สามารถเปลี่ยนชื่อหรือแทนที่ไฟล์ได้เครื่องมือนี้สามารถช่วยได้

ดาวน์โหลด PowerRun และเรียกใช้ เพิ่มโปรแกรมที่จำเป็นลงในรายการและเรียกใช้เป็น TrustedInstaller

การสนับสนุนบรรทัดคำสั่ง PowerRun

PowerRun รองรับอาร์กิวเมนต์บรรทัดคำสั่งต่อไปนี้

การใช้งาน: PowerRun_x64.exe [/ SW:คำสั่ง: / SW: 0 = ซ่อนหน้าต่าง / SW: 1 = แสดงหน้าต่าง (ค่าเริ่มต้น) / SW: 2 = หน้าต่างย่อเล็กสุด / SW: 3 = ขยายหน้าต่าง / WD: (เส้นทาง) = ไดเรกทอรีทำงาน / SYS = ผู้ใช้ระบบเท่านั้น ตัวอย่าง TrustedInstaller) : PowerRun_x64.exe "C: \ Test.exe" PowerRun_x64.exe "C: \ Test.exe" param1 param2 เป็นต้น PowerRun_x64.exe "C: \ Test.bat" param1 param2 ฯลฯ PowerRun_x64.exe / SW : 2 "/ WD: C: \" notepad.exe C: \ test.txt PowerRun_x64.exe Regedit.exe "C: \ Test.reg" PowerRun_x64.exe Regedit.exe /SC:\Test.reg PowerRun_x64.exe% SystemRoot% \ system32 \ cmd.exe PowerRun_x64.exe cmd.exe / k echo สวัสดีชาวโลก! PowerRun_x64.exe / SYS cmd.exe / k echo สวัสดีชาวโลก! PowerRun_x64.exe / SW: 0 "Reg.exe" เพิ่ม "HKLM \ Software \ keyname" / v "ชื่อบัญชี" / t REG_SZ / d "hello" / f

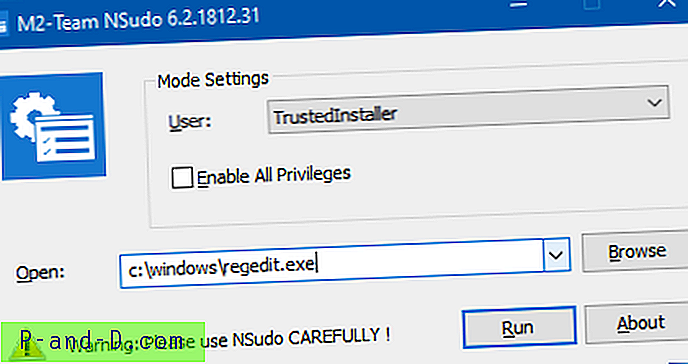

NSudo

NSudo (GitHub) เป็นเครื่องมือที่คล้ายกันเช่น PowerRun แต่สามารถเปิดโปรแกรมภายใต้ระบบ (LocalSystem), ผู้ใช้ปัจจุบัน, กระบวนการปัจจุบันหรือบัญชี TrustedInstaller

NSudo: การสนับสนุนบรรทัดคำสั่ง

NSudo รุ่น 6.2.1812.31 -U: [ตัวเลือก] สร้างกระบวนการพร้อมตัวเลือกผู้ใช้ที่ระบุ ตัวเลือกที่มี: T TrustedInstaller S ระบบ C ผู้ใช้ปัจจุบัน P กระบวนการปัจจุบัน D กระบวนการปัจจุบัน (วางขวา) PS: นี่คือพารามิเตอร์ที่จำเป็น -P: [ตัวเลือก] สร้างกระบวนการด้วยตัวเลือกสิทธิ์ที่ระบุ ตัวเลือกที่มี: E เปิดใช้งานสิทธิ์ทั้งหมด D ปิดใช้งานสิทธิ์ทั้งหมด PS: หากคุณต้องการใช้สิทธิ์เริ่มต้นเพื่อสร้างกระบวนการโปรดอย่ารวมพารามิเตอร์ "-P" -M: [ตัวเลือก] สร้างกระบวนการพร้อมตัวเลือกระดับความสมบูรณ์ที่ระบุ ตัวเลือกที่มี: S System H สูง M กลาง L ต่ำ PS: หากคุณต้องการใช้ระดับ Integrity เริ่มต้นเพื่อสร้างกระบวนการโปรดอย่ารวมพารามิเตอร์ "-M" - ลำดับความสำคัญ : [ตัวเลือก] สร้างกระบวนการด้วยตัวเลือก [ลำดับความสำคัญ rocess ตัวเลือกที่ใช้ได้: ว่างด้านล่างปกติปกติเหนือปกติสูงเรียลไทม์ PS: หากคุณต้องการใช้ลำดับความสำคัญของกระบวนการเริ่มต้นเพื่อสร้างกระบวนการโปรดอย่ารวมพารามิเตอร์ "-Priority" -ShowWindowMode: [ตัวเลือก] สร้างกระบวนการด้วยตัวเลือกโหมดหน้าต่างที่ระบุ ตัวเลือกที่มี: แสดงซ่อนย่อย่อขนาดย่อเล็กสุด PS: หากคุณต้องการใช้โหมดหน้าต่างเริ่มต้นเพื่อสร้างกระบวนการโปรดอย่ารวมพารามิเตอร์ "-ShowWindowMode" รอ ให้ NSudo รอให้กระบวนการที่สร้างเสร็จก่อนที่จะออก PS: หากคุณไม่ต้องการรอโปรดอย่ารวมพารามิเตอร์ "-Wait" -CurrentDirectory: [DirectoryPath] ตั้งค่าไดเรกทอรีปัจจุบันสำหรับกระบวนการ PS: หากคุณต้องการใช้ไดเรกทอรีปัจจุบันของ NSudo โปรดอย่ารวมพารามิเตอร์ "-CurrentDirectory" -UseCurrentConsole สร้างกระบวนการด้วยหน้าต่างคอนโซลปัจจุบัน PS: ถ้าคุณต้องการสร้างกระบวนการด้วยหน้าต่างคอนโซลใหม่โปรดอย่ารวมพารามิเตอร์ "-UseCurrentConsole" -Version แสดงข้อมูลเวอร์ชั่นของ NSudo -? แสดงเนื้อหานี้ -H แสดงเนื้อหานี้ ช่วย แสดงเนื้อหานี้ เมนูบริบท: -Install: คัดลอก NSudo ไปยังไดเรกทอรี Windows และเพิ่มเมนูบริบท - ถอนการติดตั้ง : ลบ NSudo ในไดเรกทอรี Windows และเมนูบริบท PS: 1. อาร์กิวเมนต์คำสั่ง NSudo ทั้งหมดเป็นแบบตัวพิมพ์เล็กและตัวพิมพ์ใหญ่ 2. คุณสามารถใช้ "/" หรือ "-" แทนที่ "-" และใช้ "=" แทนที่ ":" ในพารามิเตอร์บรรทัดคำสั่ง ตัวอย่างเช่น "/ U: T" และ "-U = T" เทียบเท่ากัน 3. เพื่อให้แน่ใจว่าได้รับประสบการณ์ที่ดีที่สุด NSudoC ไม่สนับสนุนเมนูบริบท

ตัวอย่าง:

ในการเรียกใช้พรอมต์คำสั่งเป็น TrustedInstaller ให้เปิดใช้งานสิทธิ์ทั้งหมดและระดับความสมบูรณ์เริ่มต้น:

NSudo -U: T -P: E cmd

กระบวนการแฮ็กเกอร์

หากคุณใช้โปรแกรมจัดการกระบวนการ Process Hacker ที่ยอดเยี่ยมคุณสามารถเปิดโปรแกรมเป็น TrustedInstaller ได้สองวิธี:

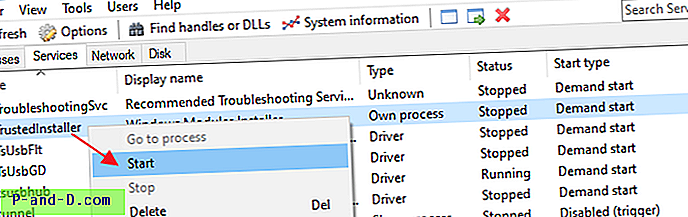

ตัวเลือกที่ 1: การใช้ตัวเลือกในตัว

ใน Process Hacker คลิกที่แท็บ Services คลิกขวาที่บริการ TrustedInstaller และคลิก เริ่ม

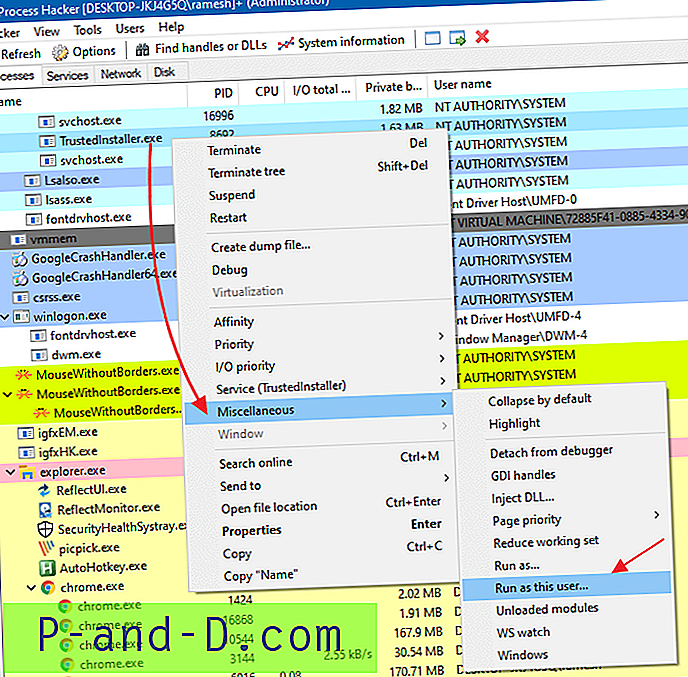

สลับกลับไปที่แท็บกระบวนการคลิกขวาที่ TrustedInstaller.exe คลิก เบ็ดเตล็ด แล้วคลิก เรียกใช้ในฐานะผู้ใช้รายนี้ ...

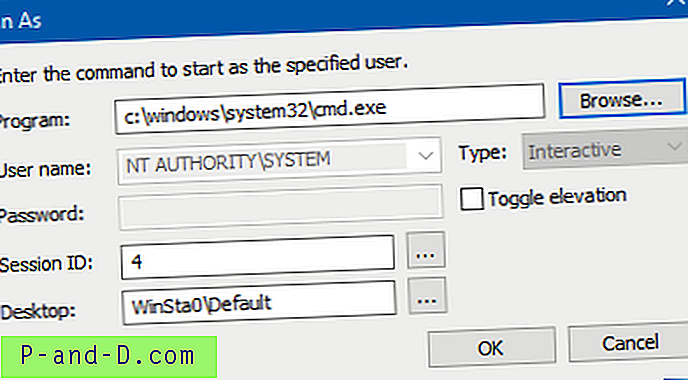

พิมพ์โปรแกรมที่คุณต้องการเรียกใช้เป็น TrustedInstaller - เช่น Command Prompt ( cmd.exe ) แล้วคลิกตกลง

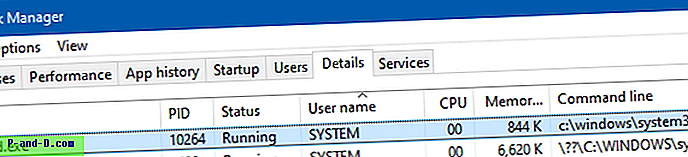

โปรดสังเกตว่าฟิลด์ชื่อผู้ใช้อ่าน NT AUTHORITY\SYSTEM นอกจากนี้เมื่อเปิดตัวโปรแกรมภายใต้บริบท TrustedInstaller ตัวจัดการงานหรือตัวจัดการกระบวนการใด ๆ จะแสดงว่ามันกำลังทำงานในฐานะผู้ใช้ระบบ

เป็นกรณีนี้ถ้าคุณใช้วิธีการใด ๆ ในบทความข้างต้น เป็นเรื่องปกติและสามารถละเว้นได้ กระบวนการที่เกิดขึ้นนั้นจะทำงานด้วยสิทธิ์ TrustedInstaller แม้ว่าจะระบุว่า SYSTEM

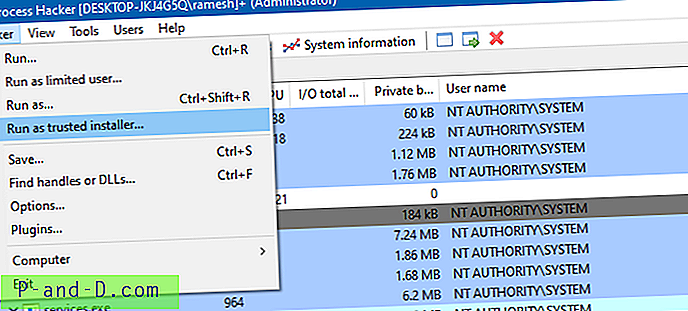

ตัวเลือกที่ 2: การใช้ปลั๊กอิน

การดาวน์โหลดปลั๊กอิน Process Hacker (ไฟล์. dll) ช่วยให้คุณสามารถเรียกใช้โปรแกรมเป็น TrustedInstaller ผ่านเมนูหลัก Process Hacker นี่คือลิงค์ดาวน์โหลดปลั๊กอิน:

TrustedInstallerPlugin_x32.zip (สำหรับ 32- บิต) https://wj32.org/processhacker/forums/download/file.php?id=795&sid=37bfe842abb595845e0663ae5b4da06b ที่ เชื่อถือได้ /forums/download/file.php?id=796&sid=37bfe842abb595845e0663ae5b4da06b ซอร์สโค้ดที่ GitHub: https://github.com/processhacker/plugins-extra/tree/master/TrustedInstallerPlugin (ผ่าน) TrustedInstaller Http: / / /wj32.org/processhacker/forums/viewtopic.php?t=2407

หลังจากที่คุณคัดลอก TrustedInstallerPlugin.dll ไปยังไดเรกทอรี Process Hacker\Plugins ให้ปิดและเปิด Process Hacker อีกครั้ง

คุณจะเห็นคำสั่ง Run as installer ที่เชื่อถือได้ ... ภายใต้เมนูหลัก

คำพูดปิด

การรันโปรแกรมภายใต้สิทธิ์ TrustedInstaller อาจมีความเสี่ยงและคุณไม่จำเป็นต้องทำเช่นนั้นใน กรณีส่วนใหญ่ และตราบใดที่โปรแกรมสามารถเข้าถึงไฟล์ระบบที่จำเป็น ระดับความสูงประเภทนี้จะต้องใช้เมื่อจำเป็นเท่านั้นและหากคุณรู้ว่าคุณกำลังทำอะไร

ฉันเคยเห็นกรณีที่ TrustedInstaller ล็อคระบบ DLL ที่ไม่ถูกต้องและระบบไม่สามารถอ่านไฟล์ได้โดยแสดง 0 KB ใน Explorer การเข้าถึงคุณสมบัติไฟล์และคลิกแท็บความปลอดภัยแสดงว่าไม่สามารถแสดงการอนุญาตได้ และ ICACLS.EXE เมื่อเรียกใช้จากพรอมต์คำสั่งของผู้ดูแลระบบไม่สามารถแม้แต่จะมองเห็นไฟล์ได้เพราะมันบอกว่า“ ระบบไม่พบไฟล์ที่ระบุ ประมวลผลเรียบร้อยแล้ว 0 ไฟล์; การประมวลผล 1 ไฟล์ล้มเหลว”

ในที่สุดฉันต้องใช้เรียกใช้พรอมต์คำสั่งภายใต้สิทธิ์ Ti จากนั้นล้างไฟล์เหล่านั้นก่อนที่จะเรียกใช้ตัวตรวจสอบไฟล์ระบบ